IPA「情報セキュリティ10大脅威2024」解説!TOP10の脅威への適切な対策とは?

セキュリティ対策は、今やすべての企業が見直すべき業務となりつつあります。

未来図編集部

未来図編集部サイバー攻撃の脅威は日々進化しており、日本企業をターゲットとした攻撃の回数や、その深刻さは増すばかりです。

この記事では、独立行政法人 情報処理推進機構(IPA)が公開する「情報セキュリティ10大脅威 2024」を基に、適切な対策方法について紹介します。

情報セキュリティ10大脅威2024で注目したいポイント

時代の変化にあわせ、セキュリティ脅威も年々変化していきます。IPAが2024年に発表した「情報セキュリティ10大脅威 2024」の紹介をする前に、特筆すべきセキュリティ脅威を3点紹介します。

「ランサムウェアによる被害」は4年連続で首位

身代金を要求するランサムウェア被害は、2021年から4年間連続でランキング首位を獲得しています。ランサムウェアによる攻撃は業種や規模を問わず、あらゆる組織に対して行われています。

一度攻撃を受けると、最悪の場合、事業の再開が不可能になることもあるため、予防措置や事前の対策計画が重要です。

ランサムウェアについて詳しくはこちらから

内部不正、不注意などの人的要因による情報漏えいが急上昇

外部からの攻撃だけでなく、内部不正やヒューマンエラーに起因する情報漏えいによる被害の順位が前年より上昇しています。組織関係者による不正は、組織の体制や体質が疑問視され、組織の社会的信用の失墜にも繋がります。

このような被害を防ぐためには、社員へのコンプライアンス教育の徹底や情報の持ち出しができないような物理的管理の実施などの仕組みづくりも必要です。

テレワーク等を狙った攻撃は今後も注意

近年は働き方改革やコロナ禍の影響により、就業環境の刷新やチャットツールといった、新しいデジタルサービスなどの導入が各社で盛んに行われています。

一方で以前と異なった働き方を取り入れるということは、新しいセキュリティリスクを生み出す温床にもなっています。従来型のセキュリティ対策では、テレワークなどの新しい環境下のシステムを守り切ることができないケースも多いため、見直しを進める必要があるでしょう。

2024年度の情報セキュリティ10大脅威を解説

IPAが2024年に『情報セキュリティ10大脅威 2024 「組織」向けの脅威の順位』を公開しました。

| 順位 | 情報セキュリティ10大脅威 2024年版 ランキング(組織編) | 昨年順位 |

| 1位 | ランサムウェアによる被害 | →1位 |

| 2位 | サプライチェーンの弱点を悪用した攻撃 | →2位 |

| 3位 | 内部不正による情報漏えい | ↑4位 |

| 4位 | 標的型攻撃による機密情報の窃取 | ↓3位 |

| 5位 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | ↑6位 |

| 6位 | 不注意による情報漏えい等の被害 | NEW |

| 7位 | 脆弱性対策情報の公開に伴う悪用増加 | ↑8位 |

| 8位 | ビジネスメール詐欺による金銭被害 | ↓7位 |

| 9位 | テレワークなどのニューノーマルな働き方を狙った攻撃 | ↓5位 |

| 10位 | 犯罪のビジネス化(アンダーグラウンドサービス) | →10位 |

以下では特に重要度の高い、4つの脅威について解説します。

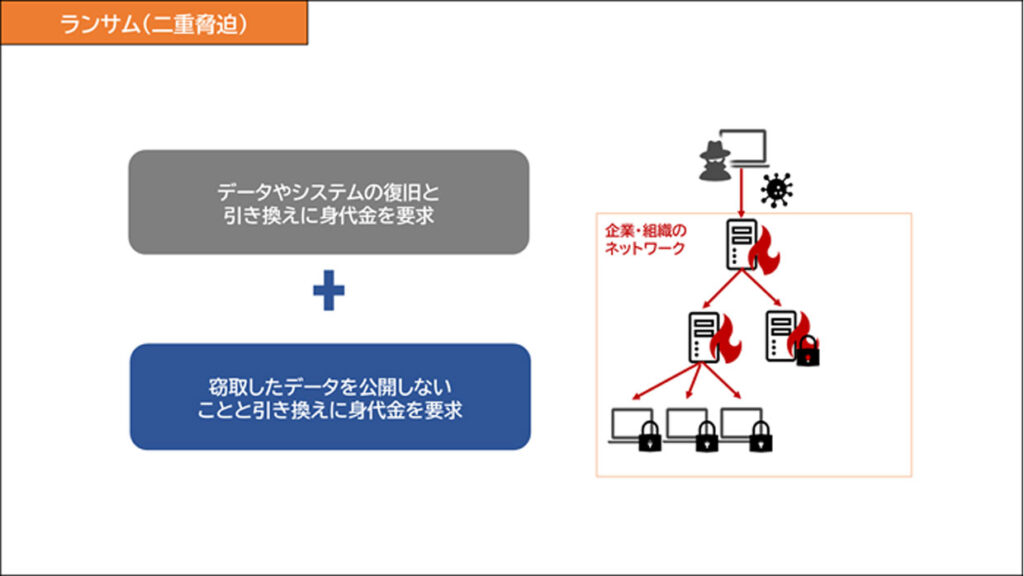

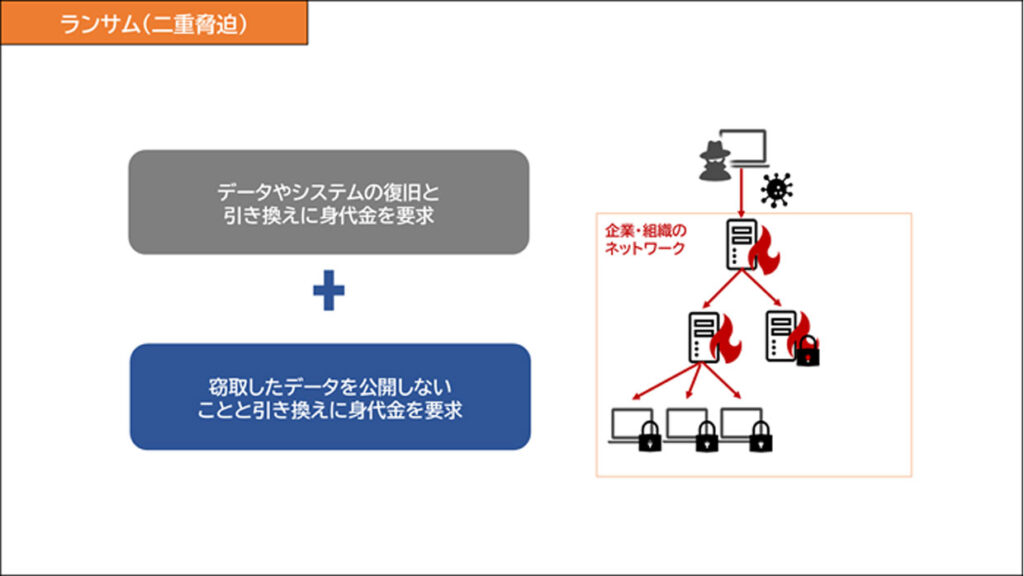

1位「ランサムウェアによる被害」

近年、最も世間を騒がせているサイバー攻撃の一つが、「ランサムウェア」です。侵入したシステムをロックし、身代金を支払わなければ稼働できないようにする攻撃で、被害にあった企業やサービスの利用者に多大な経済的損失をもたらします。

日本国内でも複数の被害が確認されており、医療機関のような重要なインフラを狙った攻撃も過去に行われています。

ある医療機関では、ランサムウェア攻撃によって電子カルテを含むさまざまなシステムが動かなくなりました。被害を受けた病院は身代金の支払いを拒否し、2億円をかけてシステムの再構築をすることとなりました。個人情報の漏えいは確認されていないと発表されましたが、この攻撃の影響で復旧まで約2カ月間新規患者の受け入れを停止していました。

ランサムウェアについて詳しくはこちらから

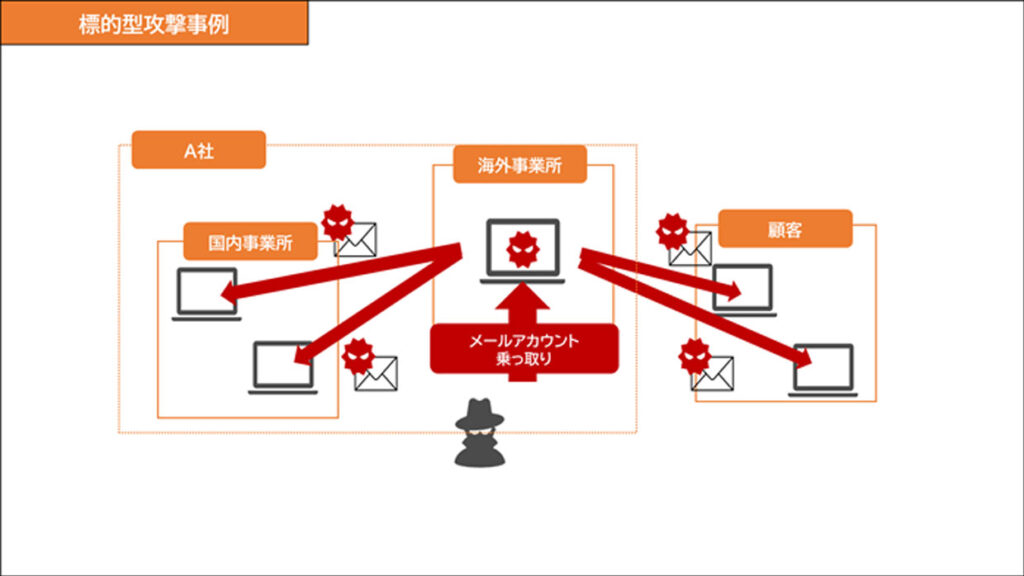

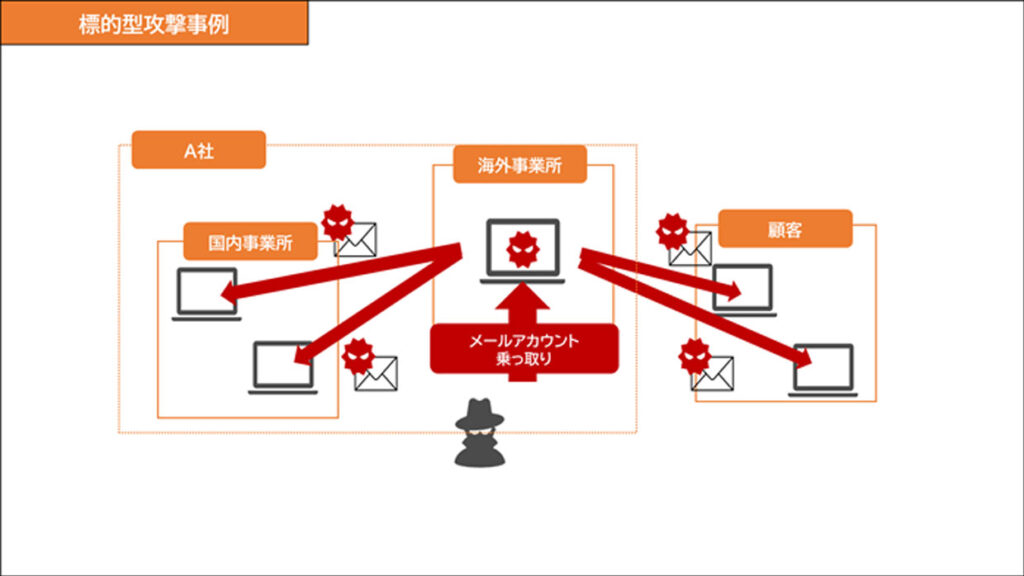

4位「標的型攻撃による機密情報の窃取」

「標的型攻撃」とは、特定企業の機密情報の窃取を目的としたサイバー攻撃の一種です。例えば、ターゲット企業の従業員や関係者を狙ってメールを送信し、マルウェアを侵入させることで端末から情報を窃取します。企業が管理する機密情報は、闇市場で盛んに取引されていることから、狙われる機会が少なくありません。

2023年には日本の大手自動車メーカーが標的型攻撃にさらされ、会社関係者の個人情報が十万件以上流出した事件が発生しました。

5位「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」

「ゼロデイ攻撃」とは、ソフトウェアやシステムの脆弱性が発見されてから、対策が確立するまでの間、その脆弱性を悪用する攻撃のことです。修正パッチが適用される前に攻撃を実行することで、深刻なダメージを与える可能性があります。

2020年、日本の大手電機メーカーにて、ウイルス対策システムの脆弱性を狙ったゼロデイ攻撃が発生し、最大約8,000人分の個人情報が流出する事件が発生しました。どれだけ対策を施していても、未知の脆弱性を狙った攻撃に対しては防御が困難です。その分、いち早く異常に気付くことが重要です。「振る舞い検知」や「アノマリ型」のソリューションでは、通常とは異なる挙動を素早く検知し、いち早く対応を講じることができます。

8位「ビジネスメール詐欺による金銭被害」

近年、「ビジネスメール詐欺」はますます巧妙化しており、非常に深刻な脅威となっています。AI技術の進化により、高度に練られた文面やディープフェイク映像を含む詐欺メールが容易に生成されるようになったことが一因です。2024年には、香港の金融関係者が詐欺グループによるなりすましにだまされ、2,500万ドルの送金に加担する事件が発生しました。

セキュリティには細心の注意を払っている人物でさえもだまされてしまう詐欺手法が増えているため、このような脅威に対する警戒心を常に持つことが不可欠です。

サイバー攻撃に対して企業が取るべき対策

このように、情報セキュリティを脅かすサイバー攻撃が日本を含め、全世界で展開されるようになってきました。サイバー攻撃のリスクをゼロにすることはできませんが、多様なアプローチを徹底することにより、被害を最小限に抑えられます。

不正アクセスや情報漏えいへの対策「デジタルフォレンジック」

「デジタルフォレンジック」とは、セキュリティリスクにさらされたデバイスを調査し、インシデントの原因を究明し、証拠を保全する施策です。このプロセスは、同様のインシデントを再発させないための分析を行うとともに、攻撃手法や侵入経路を特定して得られたデータをセキュリティ対策に活用することで自社に適した高度なセキュリティシステムを構築することができます。

詳しい取り組み内容については、以下のページも参考にしてください。

また、デジタルフォレンジックは事後対応の一種ですが、事前対応である脆弱性診断によって、対応方針を明確にすることもできます。

システムに潜む脆弱性を診断し危険度を評価「脆弱性診断サービス」

「脆弱性診断」とは、自社システム内のセキュリティホールを特定し、その弱点へ攻撃された場合のリスクを評価する取り組みです。これにより、潜在的な脆弱性を事前に発見し、対策を講じることでセキュリティを強化できます。脆弱性診断を受けることで、自社がまず何から取り組むべきなのかを明らかにできます。

以下のページでは、「脆弱性診断に」よって被害を最小化し、最適なセキュリティシステムを構築するための具体的なプロセスを紹介しています。

脆弱性診断の手続きや内容についてはこちらから

24時間365日、ICT環境のセキュリティ運用を支援「CEC HOC」

「CEC HOC」は、「Cyber NEXT」が提供するサイバー衛生管理に特化したセキュリティサービスです。このサービスでは、日々更新される共通脆弱性識別子(CVE)を基にリアルタイムで脆弱性を監視します。また、AIを利用した24時間365日の監視体制により、人の行動履歴から内部犯行や情報漏えいの予兆を検知し、インシデントを未然に防止します。

CEC HOCについて詳しくはこちらから

24時間365日体制で監視、異常と判断した際は即座に通報「CEC SOC」

「CEC SOC」は、企業が対策すべきセキュリティポイントを網羅的にカバーし、インシデント発生時の被害を最小限に抑えるためのサービスです。マルウェア感染発生時の初動対応に加え、感染が確認されたゾーン以外にも痕跡がないかを分析することで、インシデントの影響範囲を評価します。

CEC SOCについて詳しくはこちらから

SOCを選ぶメリットに関する資料ダウンロードはこちらから

万全のセキュリティ対策を講じるなら「Cyber NEXT」にお任せください

この記事では、IPAが公開する「情報セキュリティ10大脅威 2024」について紹介しながら、脅威への対策を検討する際のポイントを解説しました。

情報セキュリティリスクは年々高まっており、もはやそのリスクをゼロに抑えることは不可能と言えます。それでも徹底したセキュリティ対策を実行することで、被害を最小限に留め、事業の継続性を確保することは可能です。

シーイーシーのトータルセキュリティソリューション「Cyber NEXT」はお客様のシステムが万が一セキュリティリスクにさらされても、直ちに脅威を検知し適切な対策ができる、安心のサービスを提供しています。予防から事後対策に至るまでの幅広いアプローチにより、システムの最適な運用環境を維持・管理することで、もしもの事態に備えることが可能です。

最先端のセキュリティ環境を構築し、維持するために役立つ「Cyber NEXT」のマネージドセキュリティサービスについては、以下のページよりご確認ください。

関連サービス

過去の情報セキュリティ10大脅威についての記事はこちら

セキュリティ関連のダウンロード資料はこちら

セキュリティ関連のイベントはこちら

![[医療機関向け]サイバー&フィジカルセキュリティソリューション](https://ict-miraiz.com/wp-content/uploads/2022/07/catch_15869-1024x704.jpg)